Control de acceso: Qué es, características, tipos y su importancia

Proteger los datos y recursos de sistema ya no es negociable. Conoce en qué consiste el control de acceso y cómo empezar a implementarlo.

Más que nunca, nuestra forma de trabajar debe ser flexible. Existen empresas que mantienen a varios colaboradores o a todos trabajando desde casa o desde la localización de su conveniencia. También están aquellos grupos de trabajo que desempeñan sus tareas tanto en una oficina o cada uno desde donde estén. Sin embargo, debemos cuidar quienes deben acceder tanto a los datos como recursos del sistema. Esta guía te explicará todo lo que debes saber respecto al control de acceso, sus variantes más comunes y una solución bastante fiable para poder empezar a implementarlo cuanto antes.

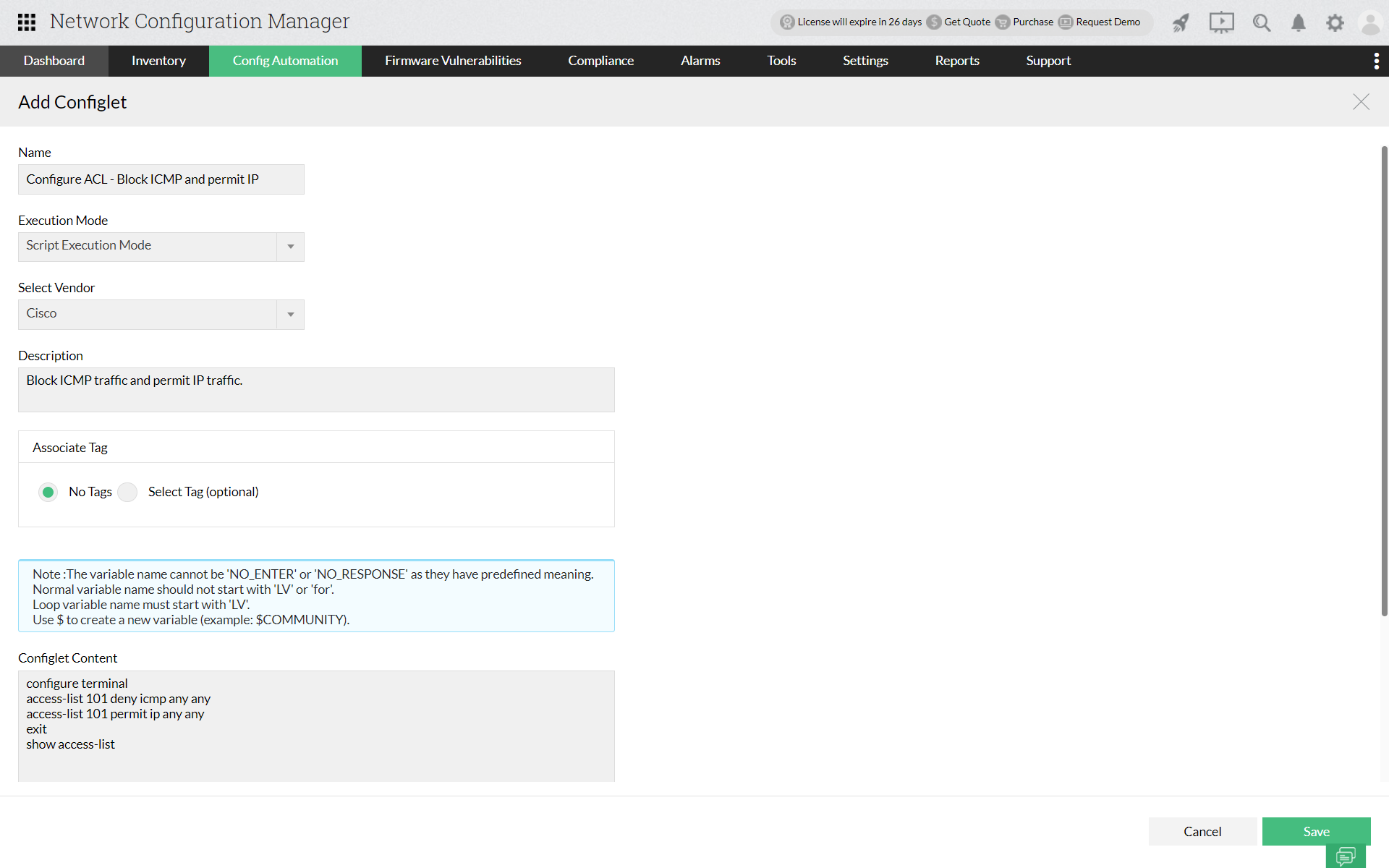

Listas de Control de Acceso (ACL): Funcionamiento y Creación

CONTROL DE ASISTENCIA Y ACCESO – Smart Security México

Lista de control de acceso ACL Definición de lista de control de acceso (ACL) - ManageEngine Network Configuration Manager

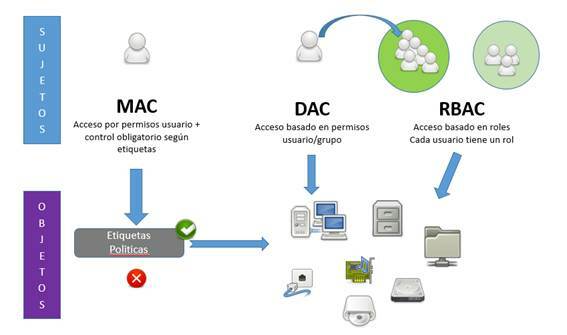

Tipos de control de acceso: qué son, tipos y diferencias

Control de acceso - ventajas y usos en 2021

Control de acceso: Qué es, características, tipos y su importancia en seguridad

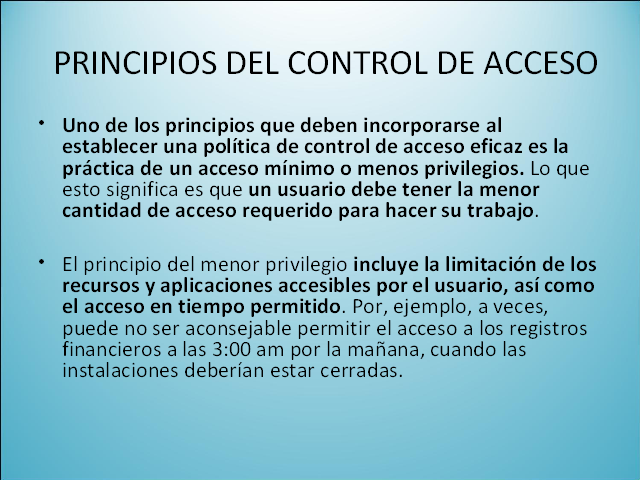

Mecanismos básicos de control de acceso, INCIBE-CERT

La importancia del control de acceso para tu empresa

Cuáles son los niveles de bioseguridad: ejemplos y características - Resumen

Requerimientos en el desarrollo de software y aplicaciones - Northware

Administración del control de accesos, adecuado a los sistemas de información

Conocimientos generales: Conoce los diferentes tipos de cuentas de usuario – Seguridad de la información

Qué son los controles de acceso sin contacto?